ファイアウォールについて

POWER FOCUS 6000はファイアウォールを使用するように設定することができます。ファイアウォールは信頼できるホストの原則に基づいており、有効になっているポートまたはホワイトリストに登録されているアドレスを介した着信接続のみを許可します。

デフォルトでは、ファイアウォールは無効になっています。

ファイアウォールは、工場イーサネットポートの着信接続にのみ適用されます。

ファイアウォールのアクティブ化と構成

ファイアウォールをアクティブにして構成するには、[編集]を選択します。

一番上のコンテナーで、一般的なファイアウォール機能をオンに設定してアクティブにします。

残りのコンテナーで、次のファイアウォール層のいずれかを構成します。

ポートフィルタリング(4層ファイアウォール)コントローラーでサービスを開く - ファイアウォールを介して到達可能なサービスを指定できます。

IPフィルタリング(3層ファイアウォール)IP別信頼できるホストの指定 - ネットワーク上で信頼できると見なされ、すべてのサービスにアクセスできるIPを指定できます。

MACフィルタリング(2層ファイアウォール)MAC別信頼できるホストの指定。

一般的なファイアウォール機能をアクティブにすると、ポートフィルタリング(4層ファイアウォール)と事前定義されたそのすべてのサービスがデフォルトで有効になります。

ファイアウォール層のいずれかが接続を受け入れると、接続が許可されます。ファイアウォール層が有効になっていない場合、すべての着信接続が許可されます。

さらにファイアウォールを構成するには、TCPポートまたはUDPポートを手動で追加するか、IP/MACアドレスをホワイトリストに登録することで、指定の事前定義されたサービスを介した接続を有効/無効にします。

ポートフィルタリング(4層ファイアウォール)

ポートフィルタリング(4層ファイアウォール)がファイアウォールルール、およびTCPポートとUDPポートを設定する場合。

ポートフィルタリング(4層ファイアウォール)はオンまたはオフにすることが出来ます。

ポートフィルタリング(4層ファイアウォール)がオンになっている場合、ファイアウォールは宛先ポートに基づいてパケットフィルタリングを実行し、開いているポートに送信されたパケットはすぐに受け入れられます。一致しないパケットは、最終的に拒否される前に、他のファイアウォールタイプ(IPフィルタリングおよびMACフィルタリング)で処理されます。

ポートフィルタリング(4層ファイアウォール)がオフの場合、ポートフィルタリングは無効になり、他のすべての設定は非表示になります。

事前定義されたサービスには、それぞれ独自のイネーブルスイッチがあります:

Webサービス用のポートを開く(TCP 80、TCP 8080)

SSHおよびSFTPのポートを開く(TCP 22)

ワイヤレスツール用のポートを開く(UDP 6677、TCP 6678)

アクセサリ用ポートを開く(TCP 25000)

追加のTCPポート

追加のUDPポート

事前定義されたサービス | 説明 |

|---|---|

Web用のポートを開く(TCP 80、TCP 8080) | Webサービスに必要なポートで、コントローラが工場ネットワーク経由でアクセスできるようにします。 Web用のポートを開く(TCP 80、TCP 8080)をオフに設定すると、Web HMIとの接続が失われる可能性があるという警告がトリガーされます。 |

SSHおよびSFTPのポートを開く(TCP 22) | 工場イーサネットポートのSSHおよびSFTP機能に必要なポート。 |

ワイヤレスツール用のポートを開く(UDP 6677、TCP 6678) | ワイヤレスツールが工場ネットワークを介してコントローラに接続するために必要なポート。 |

アクセサリ用ポートを開く(TCP 25000) | アクセサリが工場ネットワークを介してコントローラと通信するために必要なポート。これはソケットセレクタ 6 に適用されます。 |

追加のTCPポートを開く | ダッシュ(-)を使用したポート範囲とコンマ区切りのポートの両方が使用できます。例: 1,2,3,4-10と入力すると、1から10までのすべてのポートが開きます。 無効なポートエントリは、即座にポップアップ警告をトリガーします。 [適用]ボタンを押すと、ポートが自動的に並べ替えられます。 |

追加のUDPポートを開く |

オープンプロトコルを使用する場合、開くポートは、 追加のTCPポートを開く入力ボックスに手動で追加する必要があります。例:4545,4546,4547([仮想ステーション] > [仮想ステーション1] > [プロトコル]> [オープンプロトコル] > [サーバーポート]で構成、ポートによって異なります)。

NTPサーバーを使用する場合は、ポート123を[追加のUDPポートを開く]入力ボックスに手動で追加する必要があります。

カンマ区切りを使用して、複数のポートを追加できます。ポート範囲はダッシュを使用して追加できます。

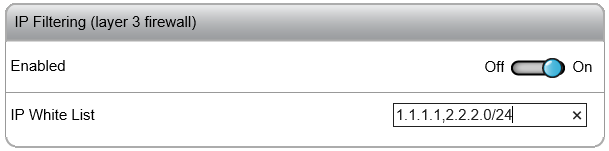

IPフィルタリング(3層ファイアウォール)

IPフィルタリング(3層ファイアウォール)を使用すると、[IPホワイトリスト]入力ボックスにIPアドレスを入力して、信頼できるホストまたはネットワークを指定できます。入力ボックスにアクセスするには、スイッチをオンに設定します。受け入れられるエントリは、IPテーブルの形式のIPアドレスまたはネットワークアドレスのリスト、つまり、ホストIPアドレスまたはネットワークIPアドレスです。ネットワークマスクは、マスクの長さ(たとえば、/ 24)またはネットワークIPアドレス(たとえば、/ 255.255.255.0)として入力できます。ホワイトリストに登録されたIPアドレスからのパケットはすぐに許可されます。他のパケットは、他のファイアウォール層(ポートフィルタリングとMACフィルタリング)によってスクリーニングされます。

セキュリティ上の理由により、ホスト名またはネットワーク名の入力は受け入れられません。

NATing (ネットワークアドレス変換)などのプロセスにより、送信元IPアドレスが変更される場合があることに注意してください。送信元IPアドレスに基づいてホストをホワイトリストに登録する必要がある場合は、ローカルネットワーク管理者に相談してお問い合わせください。

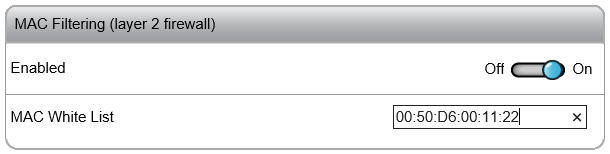

MACフィルタリング(2層ファイアウォール)

MACフィルタリング(2層ファイアウォール)を使用すると、[MACホワイトリスト]入力ボックスにMACアドレスを入力して、信頼できるホストまたはネットワークを指定できます。入力ボックスにアクセスするには、スイッチをオンに設定します。受け入れられるエントリは、MACアドレスのコンマ区切りのリストです。ホワイトリストに登録されたMACアドレスからのパケットはすぐに許可されます。他のパケットは、他のファイアウォール層(ポートフィルタリングとIPフィルタリング)によってスクリーニングされます。

無効なエントリは、即座にポップアップ警告をトリガーします。

ルーティングによって送信元MACアドレスが変更される場合があることに注意してください。送信元MACアドレスに基づいてホストをホワイトリストに登録する必要がある場合は、ローカルネットワーク管理者に相談してお問い合わせください。

パケットカウンタ

各ファイアウォール層のファイアウォール統計を表示するには、[設定] > [ネットワーク] > [ファイアウォール - パケットカウンタ]を選択します。

[更新]セクションには、次のボタンがあります:

更新 – 表示されたパケットカウンタの更新に使用します。

リセット – パケットカウンタをゼロにリセットするために使用します。

両方のボタンには、アクションの実行後に自動的に元の位置にリセットされるスイッチが実装されています。

[許容されるパケットカウンタ]セクションには、各ファイアウォールタイプと拒否されたパケットのカウンタが表示されます。

ポートフィルタリング – ポートフィルタリングのファイアウォールタイプによって受け入れられたパケットのパケットカウンタを表示します。

IPフィルタリング – IPフィルタリングのファイアウォールタイプによって受け入れられたパケットのパケットカウンタを表示します。

MACフィルタリング – MACフィルタリングのファイアウォールタイプによって受け入れられたパケットのパケットカウンタを表示します。

拒否済み – 拒否されたパケットのパケットカウンタを表示します。

ポート、IP、およびMACフィルタリングルールによって受け入れられ、したがってカウントされるパケットには、接続を確立する最初のパケットのみが含まれます。

拒否されたパケットはすべてカウントされ、表示されます。

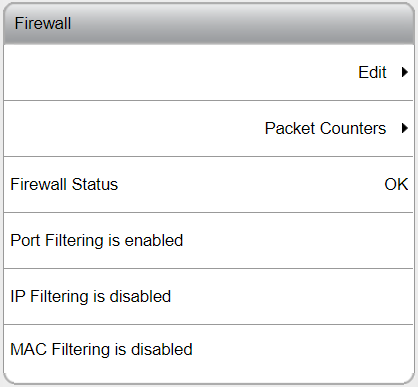

ファイアウォールのステータス

一般的なファイアウォール機能とそのファイアウォール層のステータスは、[設定] > [ネットワーク]のすぐ後に来るファイアウォールのメインビューに表示されます。

ステータス | 説明 |

|---|---|

OK | ファイアウォールが有効になり、ファイアウォール構成が適用されます。 |

無効 | ファイアウォールは無効になり、ファイアウォール構成は適用されません。 |

構成エラー | ファイアウォールは有効になりますが、内部エラーのためファイアウォール構成が適用されません。 安全上の理由から、フェールオープンポリシーが適用されます。つまり、すべての接続が許可されます。 |

一般的なファイアウォールステータスがOKの場合、それぞれのファイアウォール層のステータス(有効/無効)も表示されます。