Über die Firewall

Der POWER FOCUS 6000 kann so konfiguriert werden, dass er eine Firewall nutzt. Die Firewall basiert auf dem Prinzip von vertrauenswürdigen Hosts und lässt nur eingehende Verbindungen über freigegebene Ports oder zugelassene Adressen zu.

Standardmäßig ist die Firewall deaktiviert.

Die Firewall findet nur bei eingehenden Verbindungen am werkseitigen Ethernet-Anschluss Anwendung.

Aktivierung und Konfiguration der Firewall

Zum Aktivieren und Konfigurieren der Firewall die Option Bearbeiten auswählen.

Aktivieren Sie im oberen Container die allgemeine Firewall-Funktion, indem Sie diese auf Ein stellen.

Konfigurieren Sie in den verbleibenden Containern die folgenden Firewall-Schichten:

Port-Filterung (Firewall Schicht 4). Öffnen eines Dienstes an der Steuerung - Sie können festlegen, welche Dienste über die Firewall erreichbar sind.

IP-Filterung (Firewall Schicht 3). Festlegen eines vertrauenswürdigen Hosts nach IP - Sie können eine IP-Adresse festlegen, die im Netzwerk als vertrauenswürdig angesehen wird und auf alle Dienste zugreifen kann.

MAC-Filterung (Firewall Schicht 2). Festlegen eines vertrauenswürdigen Hosts nach MAC.

Wenn die allgemeine Firewall-Funktion aktiviert wird, dann werden standardmäßig die Port-Filterung (Firewall Schicht 4) und all ihre vordefinierten Dienste aktiviert.

Eine Verbindung wird zugelassen, wenn eine der Firewall-Schichten diese akzeptiert. Wenn keine Firewall-Schicht aktiviert ist, dann werden alle eingehenden Verbindungen zugelassen.

Eine weitere Konfiguration der Firewall kann erfolgen, indem Verbindungen über die vordefinierten Dienste freigegeben/gesperrt, TCP- oder UDP-Ports manuell hinzugefügt und/oder IP-/MAC-Adressen zugelassen werden.

Port-Filterung (Firewall Schicht 4)

Dabei legt die Port-Filterung (Firewall Schicht 4) die Firewall-Regeln und TCP- und UDP-Ports fest.

Die Port-Filterung (Firewall Schicht 4) kann auf EIN oder AUS geschaltet werden.

Wenn die Port-Filterung (Firewall Schicht 4) auf EIN geschaltet ist, dann führt die Firewall eine Paketfilterung basierend auf dem Zielport durch; an einen offenen Port übermittelte Pakete werden unmittelbar akzeptiert. Nicht passende Pakete werden ebenso durch die anderen Firewall-Typen (IP-Filterung und MAC-Filterung) verarbeitet, bevor sie letztendlich abgewiesen werden.

Wenn die Port-Filterung (Firewall Schicht 4) auf AUS geschaltet ist, dann ist die Port-Filterung deaktiviert, alle anderen Einstellungen sind dann ausgeblendet.

Vordefinierte Dienste haben ihre eigenen Aktivierungsschalter:

Ports für Webdienste öffnen(TCP 80, TCP 8080)

Ports für SSH und SFTP öffnen (TCP 22)

Ports für Drahtloswerkzeuge öffnen (UDP 6677, TCP 6678)

Ports für Zubehör öffnen (TCP 25000)

Zusätzliche TCP-Ports

Zusätzliche UDP-Ports

Vordefinierte Dienste | Beschreibung |

|---|---|

Ports für Web öffnen (TCP 80, TCP 8080) | Erforderliche Ports für Webdienste, sodass über das Fabriknetzwerk auf die Steuerung zugegriffen werden kann. Wenn die Einstellung Ports für Web öffnen (TCP 80, TCP 8080) auf Aus geschaltet wird, dann wird eine Warnmeldung erzeugt, die darauf hinweist, dass die Verbindung mit der Web-HMI verloren gehen kann. |

Ports für SSH und SFTP öffnen (TCP 22) | Erforderlicher Port für SSH- und SFTP-Funktionalität am werkseitigen Ethernet-Anschluss. |

Ports für Drahtloswerkzeuge öffnen (UDP 6677, TCP 6678) | Erforderliche Ports, damit sich Drahtloswerkzeuge über das Fabriknetzwerk mit der Steuerung verbinden können. |

Ports für Zubehör öffnen (TCP 25000) | Erforderliche Ports, damit Zubehör über das Fabriknetzwerk mit der Steuerung kommunizieren kann. Dies gilt für Stecknuss-Selektor 6. |

Zusätzliche TCP-Ports öffnen | Es sind durch Komma getrennte Ports und Port-Bereiche mit einem Bindestrich (-) zulässig. Beispiel: Bei der Eingabe von 1,2,3,4-10 werden alle Ports zwischen 1 und 10 geöffnet. Bei ungültigen Port-Eingaben wird unmittelbar eine Popup-Warnmeldung angezeigt. Ports werden nach Drücken der Schaltfläche Übernehmen automatisch sortiert. |

Zusätzliche UDP-Ports öffnen |

Bei der Verwendung von Open Protocol müssen die zu öffnenden Ports manuell in das Eingabefeld Zusätzliche TCP-Ports öffnen eingetragen werden. Zum Beispiel: 4545,4546,4547 (abhängig von den unter „Virtuelle Station > Virtuelle Station 1 > Protokolle > Open Protocol > Server-Port“ konfigurierten Ports).

Bei der Verwendung eines NTP-Servers muss Port 123 manuell in das Eingabefeld Zusätzliche UDP-Ports öffnen eingetragen werden.

Es können mehrere Ports eingetragen werden, indem diese durch ein Komma getrennt werden. Port-Bereiche können mit einem Bindestrich eingetragen werden.

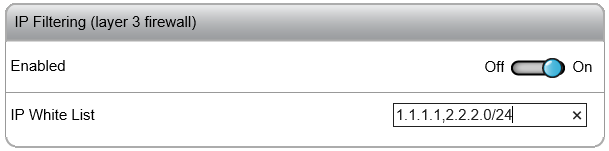

IP-Filterung (Firewall Schicht 3)

Die IP-Filterung (Firewall Schicht 3) ermöglicht es, vertrauenswürdige Hosts oder Netzwerke durch Eingabe ihrer IP-Adressen in das Eingabefeld IP-Zulassungsliste festzulegen. Um auf das Eingabefeld zuzugreifen, stellen Sie den Schalter auf Ein. Zulässige Einträge sind Listen von IP- oder Netzwerkadressen in Form von IP-Tabellen, d. h. Host-IP-Adressen oder Netzwerk-IP-Adressen. Die Netzwerkmaske kann als Maskenlänge (z. B. /24) oder als Netzwerk-IP-Adresse (z. B. /255.255.255.0) eingegeben werden. Pakete von einer zugelassenen IP-Adresse werden unmittelbar zugelassen. Andere Pakete werden durch die anderen Firewall-Schichten (Port-Filterung und MAC-Filterung) gefiltert.

Aufgrund von Sicherheitsaspekten ist die Eingabe von Hostnamen oder Netzwerknamen unzulässig.

Beachten Sie, dass Prozesse wie NAT (Netzwerkadressenübersetzungs) die Quell-IP-Adressen ändern könnten. Wenden Sie sich an Ihren lokalen Netzwerkadministrator, wenn ein Host basierend auf der Quell-IP-Adresse zugelassen werden soll.

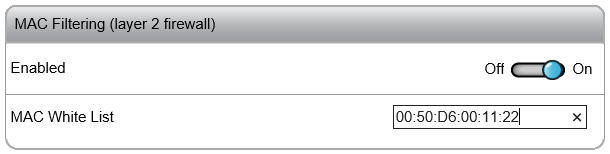

MAC-Filterung (Firewall Schicht 2)

Die MAC-Filterung (Firewall Schicht 2) ermöglicht es, vertrauenswürdige Hosts oder Netzwerke durch Eingabe ihrer MAC-Adressen in das Eingabefeld MAC-Zulassungsliste festzulegen. Um auf das Eingabefeld zuzugreifen, stellen Sie den Schalter auf Ein. Zulässige Einträge sind durch Komma getrennte Listen von MAC-Adressen. Pakete von einer zugelassenen MAC-Adresse werden unmittelbar zugelassen. Andere Pakete werden durch die anderen Firewall-Schichten (Port-Filterung und IP-Filterung) gefiltert.

Bei ungültigen Eingaben wird unmittelbar eine Popup-Warnmeldung angezeigt.

Beachten Sie, dass Routing die Quell-MAC-Adressen ändern könnte. Wenden Sie sich an Ihren lokalen Netzwerkadministrator, wenn ein Host basierend auf der Quell-MAC-Adresse zugelassen werden soll.

Paketzähler

Um die Firewall-Statistiken für jede Firewall-Schicht anzuzeigen, wählen Sie Einstellungen > Netzwerk > Firewall - Paketzähler.

Der Bereich Update enthält folgende Schaltflächen:

Aktualisieren – aktualisiert die angezeigten Paketzähler.

Zurücksetzen – setzt die Paketzähler auf Null zurück.

Beide Schaltflächen verfügen über einen Schalter, der sich nach dem Ausführen der Aktion automatisch in seine ursprüngliche Stellung zurücksetzt.

Der Bereich Zähler - Akzeptierte Paketezeigt die Zähler für jeden Firewall-Typ und für abgewiesene Pakete.

Port-Filterung – zeigt den Paketzähler für Pakete, die durch den Firewall-Typ Port-Filterung akzeptiert wurden.

IP-Filterung – zeigt den Paketzähler für Pakete, die durch den Firewall-Typ IP-Filterung akzeptiert wurden.

MAC-Filterung – zeigt den Paketzähler für Pakete, die durch den Firewall-Typ MAC-Filterung akzeptiert wurden.

Abgewiesen – zeigt den Paketzähler für abgewiesene Pakete.

Die durch die Port-, IP- und MAC-Filterungsregeln akzeptierten und folglich gezählten Pakete beinhalten nur die anfänglichen Pakete, die eine Verbindung herstellen.

Die abgewiesenen Pakete werden alle gezählt und angezeigt.

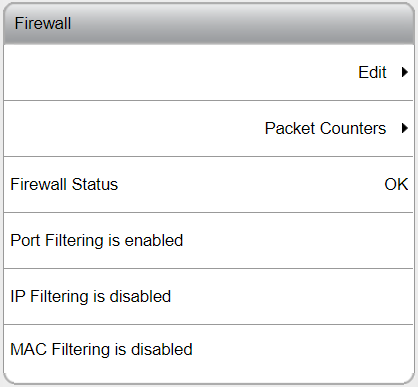

Firewall-Status

Der Status der allgemeinen Firewall-Funktion und deren Firewall-Schichten wird in der Firewall-Hauptansicht direkt unter Einstellungen > Netzwerk angezeigt.

Status | Beschreibung |

|---|---|

i.O. | Die Firewall ist aktiviert und die Firewall-Konfiguration wird angewendet. |

Deaktiviert | Die Firewall ist deaktiviert und die Firewall-Konfiguration wird nicht angewendet. |

Konfigurationsfehler | Die Firewall ist aktiviert, aber die Firewall-Konfiguration wird aufgrund eines internen Fehlers nicht angewendet. Aus Sicherheitsgründen wird die „Bei Fehler offen“-Regel angewandt, d. h. alle Verbindungen werden durch die Firewall durchgelassen. |

Wenn der Status der allgemeinen Firewall OK ist, dann wird der Status (Aktiviert / Deaktiviert) für die jeweiligen Firewall-Schichten ebenfalls angezeigt.